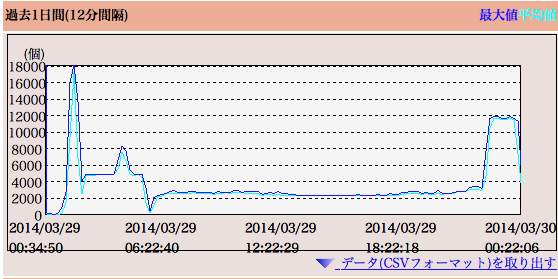

![YAMAHA RTX1200 リソース統計( NATエントリー数(PP[01]) RTX1200NAT_201403290907](http://www.steadyrollin.net/wordpress/wp-content/uploads/2014/03/RTX1200NAT_201403290907.png)

昨日3月28日午前2時頃から、syn flood と思われるDDoS攻撃を受けています。管理している複数のサーバー・ルーターで確認しているので、全国(全世界?)的に広がっているものと推測します。(あまり報告は見かけませんが…)

サーバーで “netstat -n” すると、SYN_RECV がたくさん表示されました。

発信アドレスは

85.195.109.199

85.195.109.195

85.195.114.11

85.195.114.12

がログに記述されています。

発信ポートは123(NTP)ではありません。

YAMAHA RTX1200ルータのパケットフィルタで 85.195.64.0/18 からのパケット着信をREJECTしています。

サーバーにパケットが到達することはないので、物理的な被害はないと思いますが、一時的帯域をとられてしまうため、ブログ/ホームページのデータ転送が遅くなることが考えられます。

本当にこのアドレスが発信元なのかどうかは不明です。

# whois 85.195.114.11

[Querying whois.ripe.net]

[whois.ripe.net]

% This is the RIPE Database query service.

% The objects are in RPSL format.

%

% The RIPE Database is subject to Terms and Conditions.

% See http://www.ripe.net/db/support/db-terms-conditions.pdf

% Note: this output has been filtered.

% To receive output for a database update, use the “-B” flag.

% Information related to ‘85.195.114.0 – 85.195.114.15’

% Abuse contact for ‘85.195.114.0 – 85.195.114.15’ is ‘abuse@velia.net’

inetnum: 85.195.114.0 – 85.195.114.15

netname: VELIANET-DE-MHCOM3

descr: MHCOM GmbH

remarks: ticket.velia.net#23144

country: DE

admin-c: MH8127-RIPE

tech-c: MH8127-RIPE

status: ASSIGNED PA

mnt-by: FGK-MNT

source: RIPE # Filtered

person: Maxim Heinzmann

address: MHCOM GmbH

address: Kuehbacher Weg 1

address: D-86154 Augsburg

phone: +49 821 9078999

fax-no: +49 821 9078899

abuse-mailbox: info@mhcom.eu

nic-hdl: MH8127-RIPE

mnt-by: FGK-MNT

source: RIPE # Filtered

% Information related to ‘85.195.64.0/18AS29066’

route: 85.195.64.0/18

descr: velia.net

origin: AS29066

mnt-by: FGK-MNT

source: RIPE # Filtered

% This query was served by the RIPE Database Query Service version 1.72 (DBC-WHOIS1)

この投稿は随時更新しています。

Twitterでも発信しています。https://twitter.com/BluesCreen66

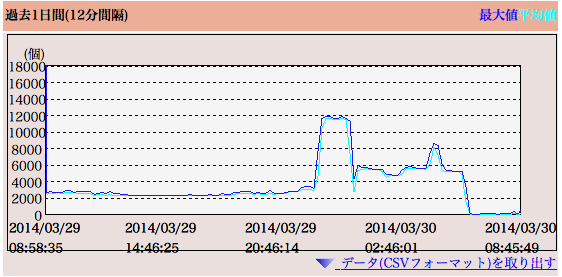

- 3/29 深夜、一度止まる。

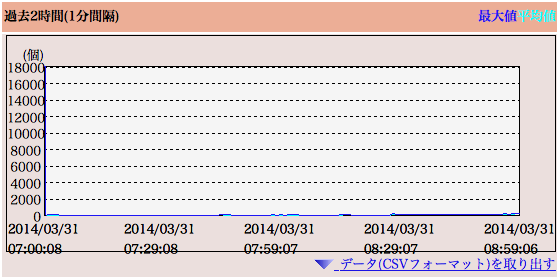

- 3/30 早朝、 攻撃停止。9時現在も停止中。のもよう。

- 3/31 9:00 昨日の停止から攻撃の形跡なし。